IT-Sicherheitsmonitoring für den Mittelstand

– Hochintelligentes System für die Überwachung des Netzwerktraffic

cydes® ergänzt Ihre IT-Securitylösungen dynamisch. Technische Grundlage bilden bewährte Open-Source Security-Tools, die von Spezialisten in Deutschland angepasst und in ein Gesamtkonzept für IT-Sicherheitsmonitoring integriert wurden.

IT-Sicherheitsmonitoring auch für Ihre IoT-Umgebungen

cydes® eignet sich auch für den Schutz Ihrer IoT-Umgebungen, da keine Installationen auf bzw. innerhalb dieser Umgebungen notwendig sind und auch deren Betrieb nicht beeinträchtigt wird. Somit lässt sich IT-Sicherheitsmonitoring auch für IoT-Umgebungen einfach realisieren.

1. Komplette Analyse des Datenverkehrs im Netzwerk mit der cydes® Appliance

Mit der Einrichtung einer Portspiegelung wird der komplette Datenverkehr von cydes® kontrolliert und in Bezug auf sicherheitskritische Ereignisse überwacht. Dabei wird ein einziger erprobter Netzwerksensor pro Internetgateway eingesetzt, der über einen zentralen Server im Internet sicherheitskritische Ereignisse an das cydes® Operations Team meldet. Netzwerkommunikations-Signaturen von zahlreichen Angriffsmustern, wie beispielsweise Ransomware-, Malware- und Hacking-Anwendungen werden erkannt. In der Regel wird ausschließlich der Netzwerkverkehr von- und zum Internetgateway in diese Überwachung aufgenommen. Es besteht jedoch die Option, auch weitere Netzwerksegmente und/oder komplette Hosts zu überwachen.

- cydes® Appliance

- Überwachung der Betriebsbereitschaft des Sensors

- Update des Sensors in regelmäßigen Abständen

- Anpassung der Erstkonfiguration des Sensors in regelmäßigen Abständen bzw. bei Bedarf

- Permanente Kontrolle der vom Sensor gemeldeten sicherheitskritischen Ereignisse

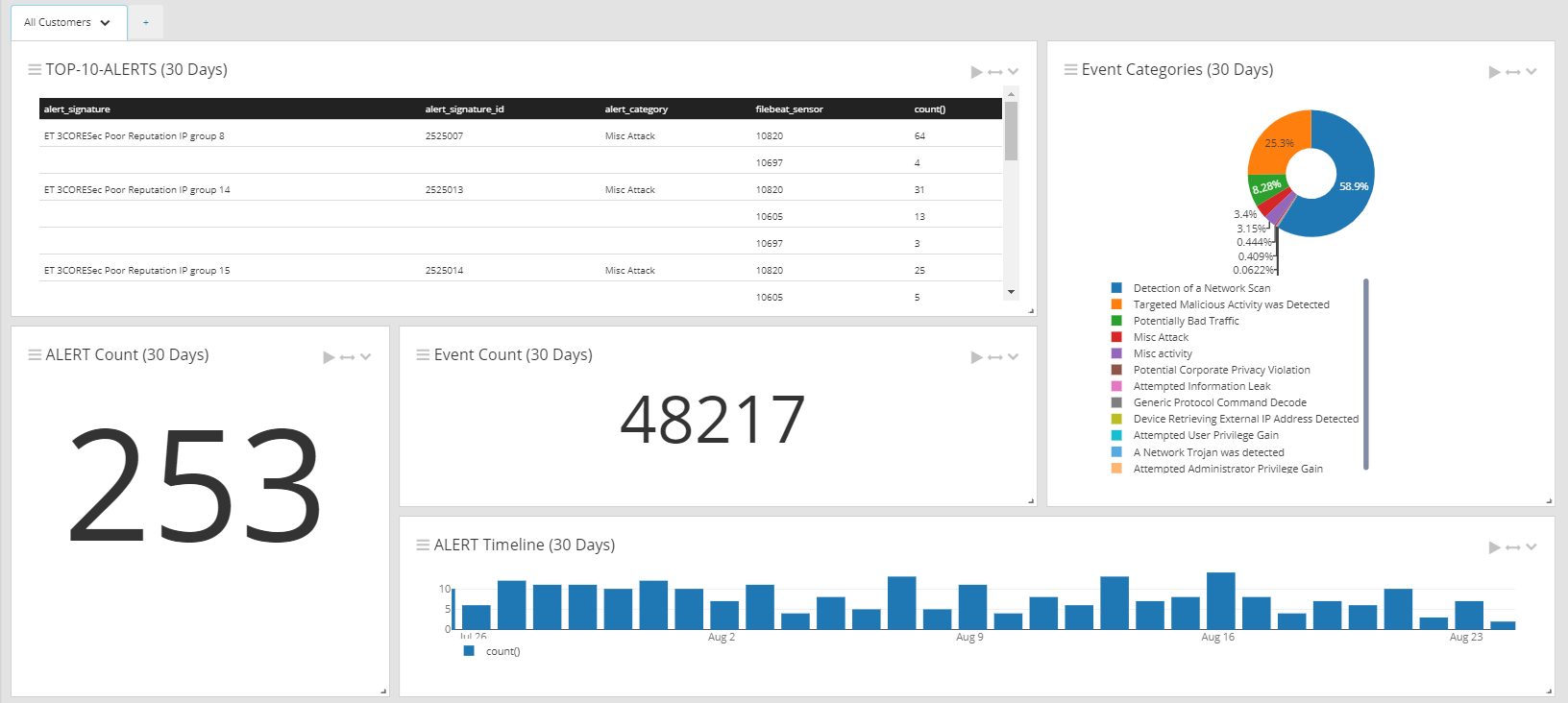

2. Überwachung der Netzwerksensoren und Alarmierung über die cydes® Managementplattform

Die Security-Spezialisten im cydes® Operations Team überwachen die Netzwerksensoren und benachrichtigen automatisch rund um die Uhr (Echtzeit-Alarmierung 7/24) bei bestimmten, vom Sensor gemeldeten sicherheitskritischen Ereignissen. Dies erfolgt beispielsweise per E-Mail oder SMS. Die Alarmmeldungen werden vorab fachlich interpretiert und der Kunde nur im Fall von echten Bedrohungen benachrichtigt. Monatliche cydes® Reports zeigen alle Alarme inklusive Kategorisierung im Überblick.

- Optional: Handlungsempfehlungen in Zusammenhang mit vom Sensor gemeldeten sicherheitskritischen Ereignissen

- Optional: Durchführung von vorher vereinbarten, geeigneten Maßnahmen nach einem vom Sensor gemeldeten sicherheitskritischen Ereignissen (sofern vertraglich vereinbart und entsprechende Fernzugriffe und Berechtigungen vorliegen)

- Optional: Sperren unerwünschter externer Netzwerkverbindungen

3. Fortlaufende Anpassung an die individuelle Netzwerksituation und aktuelle Bedrohungen

IT-Sicherheitsspezialisten in Deutschland mit langjähriger Erfahrung in der Erkennung und Abwehr von Cybergefahren haben cydes® aus der Erfahrung von vielen konkreten Projekten heraus entwickelt. Die Experten verarbeiten laufend die Informationen aus der cydes® Appliance und passen sowohl das Regelwerk als auch die Alarme laufend an.

So wird die Basis des Cyber Defense Service laufend aktualisiert und kann neuartige Kommunikationsmuster von u.a. Trojanern, Malware, Botnetzwerken, Remote Access Toolkits und Ransomware aufspüren – mit langfristiger Immunisierung der Unternehmensnetzwerke gegen Cyberangriffe.