IT-Security für KMU: Auf das Wesentliche konzentrieren

So bekommen KMU ihre IT-Security in den Griff

IT-Sicherheit in Unternehmen ist ein ständiges Wettrennen mit sich wandelnden Anforderungen und neuen Gefahren. Dafür wünschen sich viele Verantwortlich eine übergeordnete Instanz, mit der sich die einzelnen Bemühungen steuern und koordinieren lassen. Ein SIEM scheint das zu ermöglichen – hält das Versprechen aber in der Praxis oft nicht ein.

Wer heute in einem Unternehmen für IT-Security verantwortlich ist, hat einen spannenden, aber auch anstrengenden Job. In den vergangenen Jahren wurden die Compliance-Anforderungen in vielen Bereichen deutlich erhöht – etwa durch die DSGVO). Die Anzahl der potenziellen Cyber-Risiken hat weiter stark zugenommen und die fortschreitende Digitalisierung zu einer größeren Angriffsfläche geführt. Zudem sind die meisten IT-Umgebungen komplexer geworden – etwa durch Cloud-Nutzung, zunehmende Mobilität der Mitarbeiter und jüngst die fluchtartige Verlagerung von Arbeitsplätzen ins Homeoffice. Aufgrund des bekannten Fachkräftemangels müssen alle diese Aufgaben von Security-Verantwortlichen im Mittelstand mit knappen personellen Ressourcen erfüllt werden. Da ist es nur natürlich, dass man nach Software Ausschau hält, die dabei unterstützt.

IT-Security: SIEM versus cydes®

Sogenannte SIEM-Systeme (Security Information and Event Management Systeme) scheinen sich dafür anzubieten. Ihr Ziel ist es, alle Informationen und Daten zu Sicherheitsfragen, die im Unternehmen erzeugt werden, zusammenzufassen. Der Gedanke dahinter: Je mehr Daten vorliegen, umso einfacher müsste es doch sein, Trends und Muster zu erkennen und damit Abweichungen vom Normalzustand zu identifizieren, wie sie durch Cyber-Angriffe, Malware und unerwünschte Aktivitäten ausgelöst werden.

In der Theorie lassen sich damit elegante und umfassende Sicherheitsstrukturen aufbauen. Die Praxis sieht jedoch anders aus. Denn um an ein SIEM überhaupt denken zu können, wird eine Vielzahl an Informationsquellen benötigt und es muss ermittelt werden, wie der „Normalzustand“ aussieht. Allerdings ist das angesichts immer flexiblerer und sich immer schneller verändernder IT-Umgebungen eine nie endende Aufgabe, die umfangreiches Know-how und ständige Aufmerksamkeit erfordert. Dadurch besteht die Gefahr, dass Betrieb und Anpassung des Systems, das die Arbeit eigentlich erleichtern soll, zum Selbstzweck werden. Gewonnen ist dadurch nichts. IT-Security muss weniger komplex und einfacher gehen.

Was IT-Abteilungen wirklich brauchen

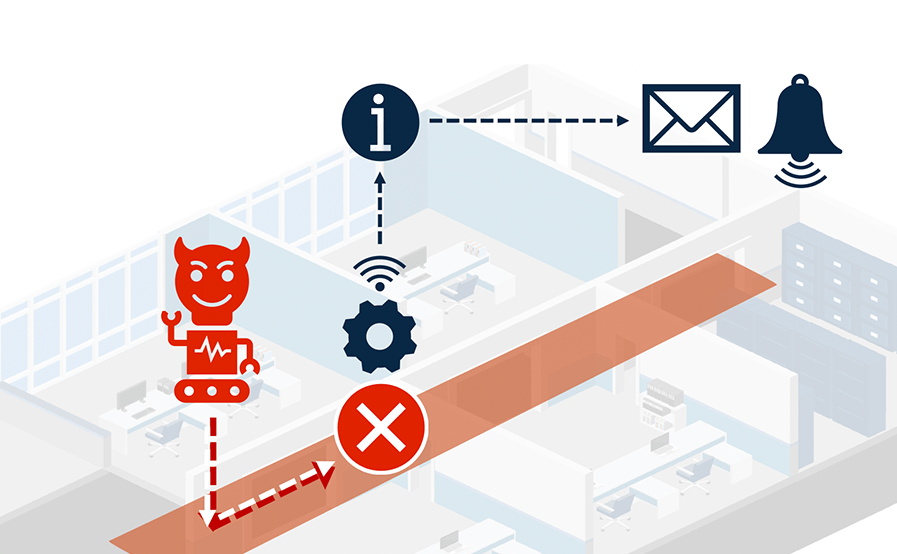

Erforderlich wäre also ein System, dass ohne Integrationsaufwand einsatzbereit und dennoch hochgradig anpassbar ist, leicht nachvollziehbare Warnungen und Handlungsanweisungen zur Problembehebung liefert, und für dessen Betrieb Unternehmen keine ausgewiesenen internen Spezialisten benötigen. Genau dafür wurde cydes® entwickelt. Es nimmt IT-Mitarbeitern die ermüdende, anstrengende und zeitraubende Aufgabe der Analyse und Auswertung von Log-Dateien, Monitoring-Tools und Sicherheits-Software ab – statt diese wie bei einem SIEM nur in eine andere Oberfläche zu verlagern. Bei cydes® geht es nicht darum, möglichst viele Informationen zu sammeln, sondern gezielt die Aspekte zu betrachten, die als Indikatoren für Gefahren im Firmennetzwerk bekannt sind.

Spürbare Entlastung der internen IT

Mit cydes® werden Verantwortliche nur informiert, wenn ihr Eingreifen tatsächlich gefragt ist. Das geschieht mittels der Tools, die sie ohnehin für ihre tägliche Arbeit verwenden. In der Regel sind die Meldungen so aufbereitet, dass sie ein Mitarbeiter aus dem First-Level-Support bearbeiten kann. Durch die laufende Anpassung auf die individuellen Gegebenheiten im Unternehmen durch Experten im Hintergrund gibt es im Gegensatz zu standardisierten oder cloud-basierenden Einheits-Tools auch kaum False Positives. Security-Verantwortliche müssen dadurch nicht Experten für die Suche nach der richtigen Nadel im Heuhaufen sein, sondern bekommen – im übertragenen Sinn – die mit einem Magnet bereits herausgesuchte Nadel präsentiert und müssen sich dann nur noch darum kümmern, was damit geschehen soll.

Bei der Implementierung wird cydes® von netcos-Experten manuell und individuell angepasst. Das ist in einem Tag möglich. Im weiteren Betrieb forschen die netcos-Experten bei jedem Fehlalarm nach der Ursache und ermitteln so die idealen Einstellungen. Dank der fortlaufende Anpassung durch Menschen im Hintergrund basieren bei cydes® die Sicherheitsmaßnahmen immer auf den aktuellen Bedürfnissen des Unternehmens. Da bei cydes® externe Experten involviert sind, müssen sich nicht interne Experten mit dem System beschäftigen. Unternehmen bekommen so schnell zusätzliche Sicherheit bei minimaler Belastung des Budgets und der eigenen IT-Abteilung. Als Managed Service lässt sich cydes® dynamisch mit bereits vorhandenen und bewährten Sicherheitslösungen kombinieren und ergänzt diese bedarfsgerecht.

(Bildquelle: netcos GmbH)